Qu’est-ce que Trojan:Win32/C2Lop.M ?

Trojan:Win32/C2Lop.M est un programme malveillant qui agit comme un cheval de Troie. En d’autres termes, il se fait passer pour un logiciel légitime, mais fait en réalité partie d’une menace plus vaste. Cela peut entraîner des infections supplémentaires sur votre système, la perte de données ou même le vol d’informations personnelles. Il est essentiel de comprendre comment ce type de malware fonctionne pour mieux protéger votre système et vos données.

Caractéristiques de Trojan:Win32/C2Lop.M

Ce cheval de Troie se distingue par plusieurs caractéristiques techniques. Il peut se dissimuler sous des noms de fichiers trompeurs, ce qui rend sa détection d’autant plus complexe. Lorsqu’il est actif sur un système, il peut collecter des informations sur l’utilisateur, y compris des mots de passe et d’autres données sensibles. De surcroît, Trojan:Win32/C2Lop.M peut se connecter à des serveurs distants pour recevoir des instructions de ses créateurs.

Comportements indésirables

Les comportements généralement associés à Trojan:Win32/C2Lop.M incluent:

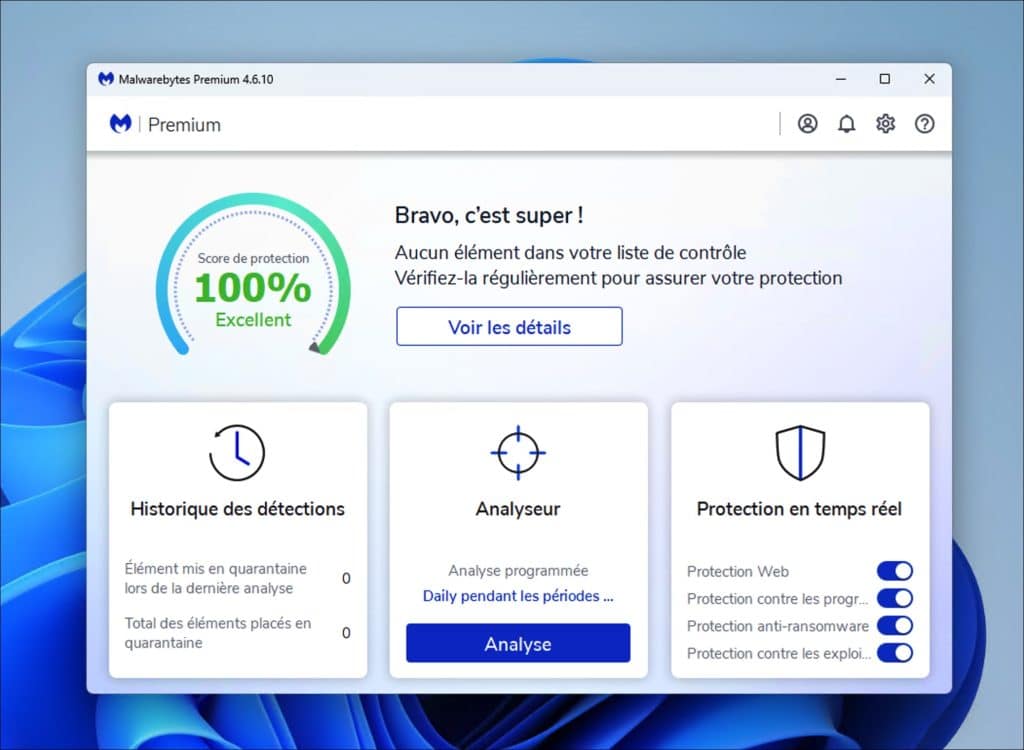

Supprimez les malwares avec Malwarebytes

Malwarebytes offre une protection puissante contre les logiciels malveillants, les virus et les menaces en ligne. C’est gratuit pendant 14 jours. Essayez-le gratuitement dès maintenant.

- Modification des paramètres de sécurité de votre antivirus.

- Ouverture de portes dérobées qui permettent à d’autres malwares d’entrer dans votre système.

- Injection de publicités intrusives.

- Collecte de données personnelles sans consentement.

Ces comportements sont non seulement perturbants, mais ils peuvent également causer des dommages considérables à votre système et à vos données.

Comment Trojan:Win32/C2Lop.M infecte votre système ?

Les infections par Trojan:Win32/C2Lop.M se produisent généralement par le téléchargement de fichiers infectés ou l’installation de logiciels douteux. Les utilisateurs sont souvent victimes de tromperies en cliquant sur des liens ou des publicités qui semblent légitimes. Un téléchargement inconscient, en particulier à partir de sources non fiables, peut rapidement ouvrir la porte à des logiciels malveillants.

Vigilance et sécurité

Il est crucial d’exercer une vigilance constante lorsque vous naviguez sur Internet. Les mises à jour régulières de votre antivirus, l’évitement de sites Web douteux et la vérification des fichiers avant leur téléchargement contribuent à prévenir de telles infections. En outre, utiliser un logiciel anti-malware efficace peut aider à détecter et à éliminer les menaces avant qu’elles ne causent des dommages.

Comment supprimer Trojan:Win32/C2Lop.M

Supprimer ce type de malware nécessite un ensemble de démarches précises. Tout d’abord, il faut identifier la menace à l’aide d’un logiciel antivirus reconnu. Les outils comme Malwarebytes, Norton ou AVG sont généralement efficaces pour cette tâche. Une fois identifié, il convient de suivre les instructions spécifiques fournies par le logiciel de sécurité choisi, car chaque programme a sa propre méthode de suppression.

Étapes de suppression

Voici une méthode de suppression en plusieurs étapes:

- Déconnectez votre Internet: Cela empêchera le Trojan de communiquer avec d’autres machines en ligne.

- Exécutez un scan complet: Utilisez votre antivirus pour effectuer un scan complet du système.

- Supprimez les fichiers infectés: Une fois le scan terminé, suivez les instructions pour supprimer tout fichier marqué comme nuisible.

- Redémarrez votre ordinateur en mode sans échec: Cela permettra de faciliter le processus de suppression.

- Vérifiez les programmes au démarrage: Assurez-vous qu’aucun programme malveillant ne se lance automatiquement.

Suivez attentivement ces étapes pour assurer une suppression complète.

Prévention contre Trojan:Win32/C2Lop.M

Prévenir l’infection par Trojan:Win32/C2Lop.M nécessite des utilisateurs informés et prudents. Les mises à jour logicielles, la prise de conscience des fichiers que vous téléchargez et l’utilisation de programmes de sécurité peuvent réduire considérablement le risque d’infection. De plus, évitez de cliquer sur des liens de sources inconnues et privilégiez l’utilisation de logiciels provenant de développeurs réputés.

Éducation et sensibilisation

Il est indispensable d’éduquer les utilisateurs sur les dangers liés aux malwares tels que Trojan:Win32/C2Lop.M. Des programmes de sensibilisation peuvent aider à renforcer cette connaissance, par exemple en expliquant les meilleures pratiques en matière de sécurité. La vigilance collective est également essentielle pour lutter efficacement contre ces menaces.

Quoi faire après une infection

Après avoir détecté et supprimé une infection, il est important de vérifier l’intégrité de votre système. Des changements de paramètres ou des fichiers manquants peuvent indiquer qu’il reste des menaces. Vous devriez également surveiller vos comptes en ligne pour toute activité suspecte. En cas de doute, envisagez de changer les mots de passe de vos comptes après avoir effectué un scan complet de vos appareils.

Réaction face à une vieille infection

Il arrive à tout le monde de faire face à des infections tenaces. Dans ces situations, il est crucial de garder son calme et de suivre les bonnes étapes de nettoyage. Assurez-vous de consulter des forums d’utilisateurs ayant rencontré les mêmes problèmes, où vous pourrez trouver des conseils supplémentaires et des solutions éprouvées. Souvent, des utilisateurs partagent leurs propres expériences, ce qui peut se révéler utile.

Impact sur la vie quotidienne

Un Trojan comme celui-ci peut avoir un impact significatif sur la productivité des utilisateurs. Les ralentissements de système, les pertes de données ou l’accès non autorisé à des informations sensibles peuvent sérieusement entraver le fonctionnement normal d’un appareil. Il est également frustrant de devoir passer du temps à réaliser des analyses et à effectuer des nettoyages.

Conséquences d’une mauvaise gestion

Ignorer une infection peut mener à des conséquences désastreuses, notamment :

- Usurpation d’identité.

- Perte de données précieuses.

- Risques financiers dus à des dépenses de récupération.

Les utilisateurs doivent être conscients des conséquences potentielles pour agir en conséquence et protéger leurs informations personnelles.

Conclusion sur Trojan:Win32/C2Lop.M

En prenant conscience des menaces posées par Trojan:Win32/C2Lop.M, les utilisateurs peuvent mieux se préparer à les détecter et à les éliminer. Il est crucial de maintenir des pratiques de sécurité robustes et constamment mises à jour dans le but de se protéger contre ce type de malware. En cas de doute, il est conseillé de faire appel à des professionnels de la cybersécurité.