Qu’est-ce que Trojan:Win32/C2Lop.Q ?

Trojan:Win32/C2Lop.Q est un type de logiciel malveillant classé comme un cheval de Troie. Ce terme désigne un programme qui se cache dans d’autres logiciels apparemment inoffensifs pour infiltrer le système et causer des dommages. Il est souvent utilisé par les cybercriminels pour voler des informations personnelles, installer d’autres malwares ou contrôler à distance des ordinateurs. Sa nature furtive rend ce virus particulièrement difficile à détecter et à supprimer, nécessitant un mélange de vigilance, de bonnes pratiques de sécurité et parfois des outils spécialisés pour l’éradiquer.

Les caractéristiques de Trojan:Win32/C2Lop.Q

Ce cheval de Troie présente plusieurs caractéristiques qui le rendent dangereux.

- Infection discrète : Il s’introduit généralement via des téléchargements malveillants ou des pièces jointes d’e-mails.

- Collecte d’informations : Une fois installé, il peut enregistrer vos frappes au clavier, capturer des captures d’écran et accéder à vos données personnelles.

- Contrôle à distance : Il permet à un tiers d’accéder à distance à votre ordinateur, souvent sans que vous en ayez conscience.

- Réplication : Il peut également installer d’autres malwares sur votre système, augmentant ainsi la gravité de l’infection.

Ces éléments peuvent avoir des conséquences dommageables non seulement pour l’utilisateur ciblé mais aussi pour d’autres utilisateurs si le cheval de Troie est utilisé pour infecter d’autres ordinateurs au sein d’un réseau.

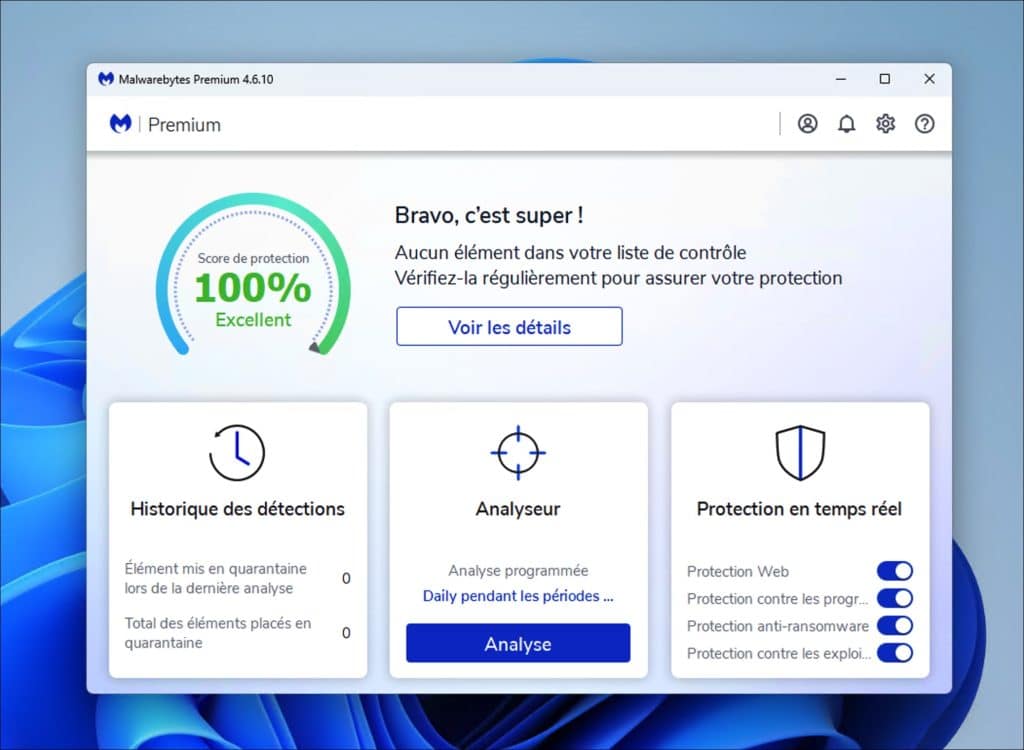

Supprimez les malwares avec Malwarebytes

Malwarebytes offre une protection puissante contre les logiciels malveillants, les virus et les menaces en ligne. C’est gratuit pendant 14 jours. Essayez-le gratuitement dès maintenant.

Comment détecter Trojan:Win32/C2Lop.Q ?

La détection de ce type de virus n’est pas toujours évidente. Voici quelques signes qui pourraient indiquer sa présence :

- Performances du système ralenties : Si votre ordinateur fonctionne plus lentement que d’habitude, cela pourrait être un signal d’alarme.

- Modifications des paramètres des navigateurs : Une page d’accueil non souhaitée, des outils de navigateur installés sans votre consentement…

- Apparition de publicités intrusives : Des pop-ups ou des publicités qui apparaissent sans raison peuvent également être un indicateur.

- Demandes de permissions inattendues : Si des programmes demandent des accès pour des fonctionnalités non pertinentes, cela pourrait être suspect.

Le meilleur moyen de confirmer la présence de Trojan:Win32/C2Lop.Q est d’effectuer un scan complet de votre système à l’aide d’un antivirus mis à jour ou d’un outil de suppression de logiciels malveillants.

Les outils de détection de malwares

Pour détecter Trojan:Win32/C2Lop.Q, il existe plusieurs outils dédiés. En voici quelques-uns :

- Malwarebytes : Un logiciel populaire pour détecter et supprimer les malwares en profondeur.

- AdwCleaner : Cet outil est particulièrement efficace pour nettoyer les logiciels indésirables et les potentiels logiciels non sollicités qui pourraient être associés à Trojan:Win32/C2Lop.Q.

- Windows Defender : Il fournit une protection de base et peut détecter des menaces connues, y compris ce cheval de Troie.

Il est essentiel de maintenir ces outils à jour pour bénéficier des dernières définitions de virus et des meilleures protections.

Les méthodes de suppression de Trojan:Win32/C2Lop.Q

Une fois que vous avez confirmé que votre système est infecté par Trojan:Win32/C2Lop.Q, une action rapide est nécessaire pour éviter des dommages supplémentaires. Voici comment procéder :

Première étape : Isolation de l’ordinateur

Pour éviter que l’infection ne se propage, déconnectez votre ordinateur d’Internet. Cela empêchera toute communication avec le serveur distant le contrôlant.

Deuxième étape : Utilisation d’un antivirus

Ouvrez l’outil de détection que vous avez choisi et lancez un scan complet. Il est recommandé d’utiliser un outil dédié tel que AVG ou Kaspersky pour une détection efficace.

Assurez-vous de suivre les étapes indiquées par l’outil pour supprimer toutes les menaces détectées. Parfois, cela nécessitera un redémarrage de l’ordinateur en mode sans échec.

Troisième étape : Nettoyage des fichiers temporaires

Après avoir éliminé le virus, il est conseillé de nettoyer les fichiers temporaires en utilisant l’outil MSRT ou un logiciel de nettoyage tel que CCleaner.

Quatrième étape : Surveillance post-infection

Après avoir éliminé les menaces, gardez un œil sur les comportements inhabituels de votre système. Configurez des alertes pour détecter toute activité suspecte et réfléchissez à une solution de sécurité à long terme. Vous pouvez aussi consulter des ressources supplémentaires sur l’identification et la suppression de logiciels malveillants sur le site dédié aux logiciels malveillants.

Prévenir l’infection par Trojan:Win32/C2Lop.Q

La prévention est toujours plus efficace que la guérison. Voici quelques conseils pour vous protéger :

- Mettez à jour régulièrement vos logiciels : Les mises à jour contiennent souvent des correctifs de sécurité qui comblent les failles exploitables par les malwares.

- Utilisez des antivirus et des anti-malwares fiables : Investissez dans un bon logiciel de sécurité, qui offrira une protection en temps réel.

- Faites attention aux e-mails que vous ouvrez : Ne cliquez pas sur des liens ou des pièces jointes provenant d’expéditeurs inconnus.

- Évitez les sites Web non sécurisés : Ne téléchargez pas de logiciels à partir de sources douteuses, car c’est souvent par là que les virus s’introduisent.

La combinaison de ces pratiques peut réduire considérablement le risque d’infection par Trojan:Win32/C2Lop.Q ou tout autre cheval de Troie.

Sensibilisation à la cybersécurité

La connaissance des menaces est essentielle pour toute personne utilisant un ordinateur. Participer à des formations en cybersécurité ou lire des articles comme ceux disponibles sur Cyber Management School peut vous aider à identifier et comprendre les menaces potentielles.