Trojan:Win32/Ysifin.A est un logiciel malveillant de type cheval de Troie qui se propage silencieusement sur les systèmes d’exploitation Windows. Différent des virus, les chevaux de Troie comme celui-ci ne se répliquent pas eux-mêmes. Ils nécessitent une intervention de l’utilisateur pour être téléchargés et installés, souvent sous l’apparence d’applications légitimes. Cela les rend particulièrement dangereux, car les utilisateurs peuvent être trompés en croyant qu’ils installent des applications sûres. Ce type de malware est conçu pour accéder au système de l’ordinateur, ce qui permet aux pirates d’effectuer diverses actions malveillantes.

Le problème avec les chevaux de Troie réside dans leur capacité à opérer en arrière-plan, souvent sans alerter l’utilisateur. Trojan:Win32/Ysifin.A peut télécharger d’autres malware, collecter des informations sensibles, voire permettre à un cybercriminel de prendre le contrôle total du système infecté. Il est crucial de comprendre comment ces menaces fonctionnent, les méthodes qu’elles utilisent pour infiltrer les systèmes et les moyens de s’en protéger efficacement.

Fonctionnement des chevaux de Troie

Les chevaux de Troie comme Trojan:Win32/Ysifin.A masquent leur réelle nature malveillante en se faisant passer pour des logiciels légitimes. Ce comportement trompeur les rend particulièrement efficaces. Lorsqu’un utilisateur télécharge ce type de programme, celui-ci peut, sans son consentement, exécuter des actions nuisibles telles que l’installation d’autres logiciels malveillants, le vol d’identifiants de connexion, et l’espionnage des activités de l’utilisateur.

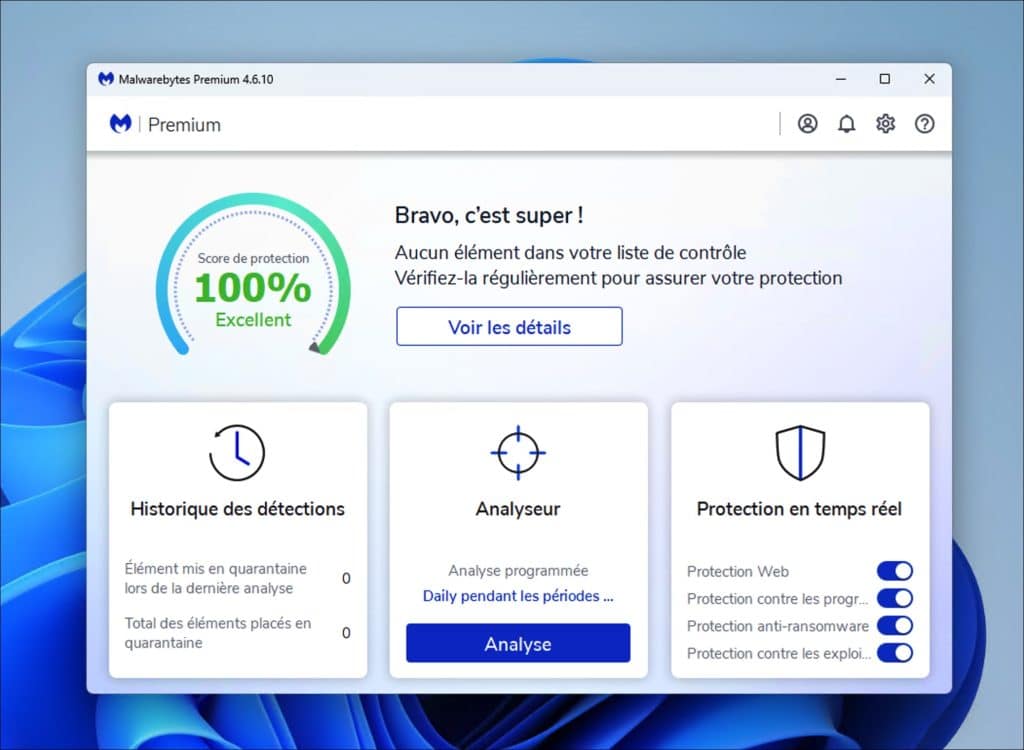

Supprimez les malwares avec Malwarebytes

Malwarebytes offre une protection puissante contre les logiciels malveillants, les virus et les menaces en ligne. C’est gratuit pendant 14 jours. Essayez-le gratuitement dès maintenant.

Parmi les tactiques courantes utilisées par Trojan:Win32/Ysifin.A pour infecter un système, on trouve l’ingénierie sociale, où les utilisateurs sont incités à télécharger le logiciel par le biais d’e-mails de phishing ou de publicités trompeuses. Une fois installé, il peut établir une connexion avec un serveur malveillant, facilitant le vol de données sensibles ou la transformation de l’ordinateur infecté en partie d’un botnet.

Mécanismes d’infection

Trojan:Win32/Ysifin.A s’introduit généralement dans les systèmes par plusieurs méthodes, y compris le téléchargement de fichiers infectés, l’utilisation de failles de sécurité, et des campagnes de phishing. Les e-mails contenant des pièces jointes malveillantes sont une méthode particulièrement efficace pour propager ce type de malware. Les utilisateurs cliquent sur des liens ou ouvrent des fichiers qu’ils pensent inoffensifs, mais qui entraînent l’exécution du cheval de Troie.

Pour éviter d’être piégé par Trojan:Win32/Ysifin.A et d’autres chevaux de Troie, il est essentiel d’exercer une grande prudence lorsque l’on clique sur des liens dans des e-mails ou des messages instantanés. De plus, l’utilisation d’un bon logiciel antivirus, comme Microsoft Defender ou Kaspersky Premium, est recommandée, car ces outils peuvent détecter et supprimer les menaces.

Les conséquences d’une infection par Trojan:Win32/Ysifin.A

Les conséquences d’une infection par Trojan:Win32/Ysifin.A peuvent être graves. Non seulement le logiciel peut voler des informations sensibles telles que des identifiants bancaires et des mots de passe, mais il peut également ralentir considérablement les performances de votre appareil. Les signes d’une infection peuvent inclure des fenêtres contextuelles fréquentes, des performances lentes, et l’apparition de programmes inconnus lors du démarrage.

En plus de ces effets visibles, les pirates peuvent également utiliser votre système pour lancer des attaques DDoS contre d’autres cibles, entraînant ainsi des implications légales et des responsabilités potentielles pour l’utilisateur. Pour éviter cela, il est crucial de détecter et de supprimer les chevaux de Troie dès leur identification.

Identification et détection

Pour identifier si votre appareil est infecté par Trojan:Win32/Ysifin.A, surveillez des signes tels que des ralentissements inhabituels, des programmes devenus intrusifs, et des notifications de sécurité. L’utilisation d’outils de détection de malware est essentielle pour bien cerner les menaces. Des solutions comme Norton ou Avast peuvent souvent offrir des fonctionnalités robustes pour détecter les infiltrations malveillantes. Si vous pensez que votre appareil est infecté, vous devriez envisager de scanner votre système.

Le nettoyage du système peut impliquer le démarrage en mode sans échec et la suppression des fichiers malveillants manuellement ou à l’aide de logiciels spécialisés. Pour des instructions détaillées, vous pouvez vous référer à des ressources comme cet article.

Protection contre Trojan:Win32/Ysifin.A

Pour se protéger contre Trojan:Win32/Ysifin.A, il est essentiel de suivre des pratiques de sécurité avancées. Cela commence par l’utilisation d’un logiciel antivirus réputé. Un bon logiciel peut non seulement détecter les menaces existantes mais aussi fournir une protection en temps réel contre les nouvelles attaques. En outre, il est important de mettre à jour régulièrement votre système d’exploitation et toutes les applications afin de profiter des derniers correctifs de sécurité.

Ne téléchargez jamais d’applications à partir de sources non fiables et soyez prudent avec les pièces jointes d’e-mails. La sensibilisation aux techniques d’ingénierie sociale est également cruciale. Informez-vous des méthodes utilisées par les cybercriminels. Pour des conseils supplémentaires, consulter des ressources comme cette page peut s’avérer utile.

Conclusion des mesures de sécurité

En fin de compte, la prévention des infections par Trojan:Win32/Ysifin.A nécessite une approche proactive de la cybersécurité. Cela inclut l’éducation à la sécurité, l’utilisation d’antivirus, et la vigilance face aux courriels et téléchargements. En restant informés et en appliquant des pratiques de sécurité strictes, les utilisateurs peuvent grandement réduire le risque d’infection par ce type de logiciel malveillant. Un bon garde-fou, combiné à des habitudes de navigation prudentes, est la clé pour assurer un environnement en ligne sécurisé.